研究人员表示,有国家背景的黑客正在积极利用Pulse Secure 虚拟专用网的关键漏洞,以绕过2FA(双因素认证)保护,从而隐秘地进入属于美国国防工业和其他一系列组织的网络。

安全公司Mandiant在4月20日发布的报告中表示,被利用的漏洞中至少有一个是0day漏洞。这意味着当黑客开始积极利用它时,Pulse Secure的开发者和大多数研究人员难以察觉。

除了CVE-2021-22893这个被发现的0day之外,多个黑客组织也在利用2019年和2020年已被修复的几个Pulse Secure漏洞。

被围困的局面

研究人员表示,Mandiant目前发现了12个恶意软件团伙正在利用Pulse Secure 虚拟专用网的漏洞。这些团伙都规避了认证并从后门访问了设备。但是团伙之间的关联性不大,并且他们都是在不同的调查中被发现的。因此,研究人员认为应该是多个黑客各自利用漏洞来进行攻击。

无论是单独利用还是团伙作案,这些漏洞都可以使攻击者绕过保护虚拟专用网设备的单因素和双因素认证,使黑客能够安装恶意软件。这些恶意软件即便用户升级虚拟专用网也依然存在,并通过webshell保持访问。

此外,在Mandiant发布的报告中还提到了,在过去的6个月中,多起入侵事件袭击了世界各地的国防、政府和金融组织。另外,美国网络安全和基础设施安全局表示,被袭击的目标还包括美国政府机构、关键基础设施实体和其他私营部门组织。

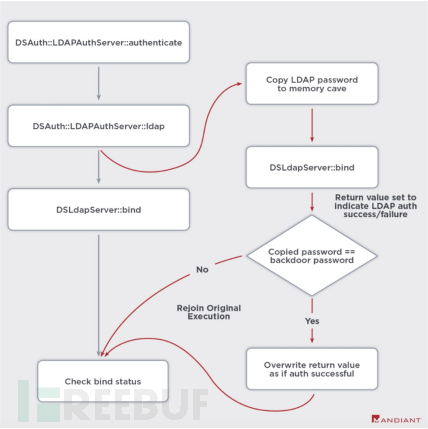

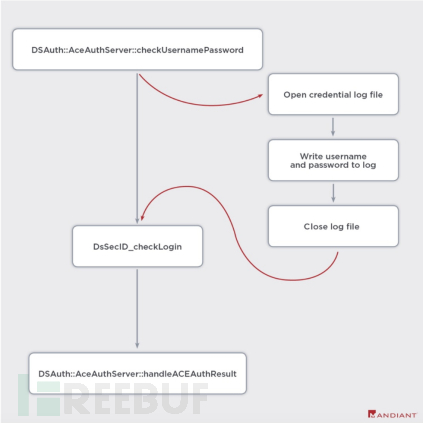

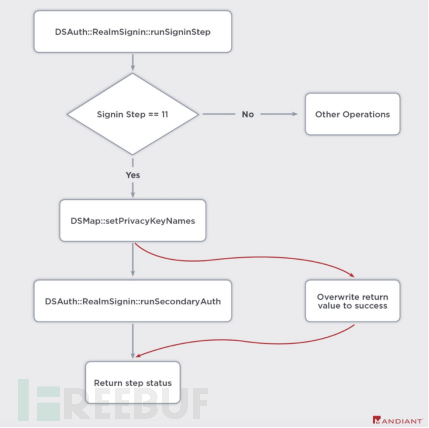

Mandiant提供了以下图表,显示各种认证绕过和日志访问的流程。

Mandiant表示,依靠"有限的证据"发现了一个被称为UNC2630的团队,是已知的两个积极利用这些漏洞的黑客团体之一。

另一个是一个新团体,Mandiant称之为UNC2717。今年3月,该组织使用Mandiant命名为RADIALPULSE、PULSEJUMP和HARDPULSE的恶意软件攻击欧洲一家机构的Pulse Secure系统。

由于目前缺乏背景和取证证据,Mandiant不能将本报告中描述的所有代码家族与UNC2630或UNC2717联系起来。一位内他们还注意到,有可能是一个或多个相关团体负责开发和传播这些不同的工具,并在松散的APT行为者之间传播。除了UNC2630和UNC2717之外,可能还有其他团体采用了这些工具中的一种或多种。

持续两年的不安全因素

在过去的两年里,Pulse Secure的母公司Ivanti发布了一系列Pulse Secure漏洞的补丁,这些漏洞不仅允许远程攻击者在没有用户名或密码的情况下获得访问权限,而且还可以关闭多因素认证,并查看虚拟专用网服务器以纯文本缓存的日志、用户名和密码。

之前针对外币兑换和旅行保险公司Travelex的勒索软件攻击很可能就是因为这些漏洞,因为这家公司忽略了安装补丁。

Mandiant的报告中还有一个令人担心的事实,那就是报告中显示高度敏感地区的组织仍然没有安装补丁。并且,Pulse Secure的一个0day已经被披露,受到了积极利用。

Pulse Secure在4月20日发布了一份公告,指示用户如何缓解目前未修补的安全漏洞。Mandiant的报告中也包含了大量的技术指标,企业可以利用这些指标来确定他们的网络是否已经成为漏洞的目标。

目前,任何在其网络中使用Pulse Secure的组织都应该优先阅读并遵循Mandiant和Pulse Secure的建议以避免被黑客入侵造成损失。

版权及免责声明:凡本网所属版权作品,转载时须获得授权并注明来源“物联之家 - 物联观察新视角,国内领先科技门户”,违者本网将保留追究其相关法律责任的权力。凡转载文章,不代表本网观点和立场。

延伸阅读

版权所有:物联之家 - 物联观察新视角,国内领先科技门户